Buio in scena: analisi e contromisure del cyber-blackout in Ucraina

(in parte in lingua inglese)

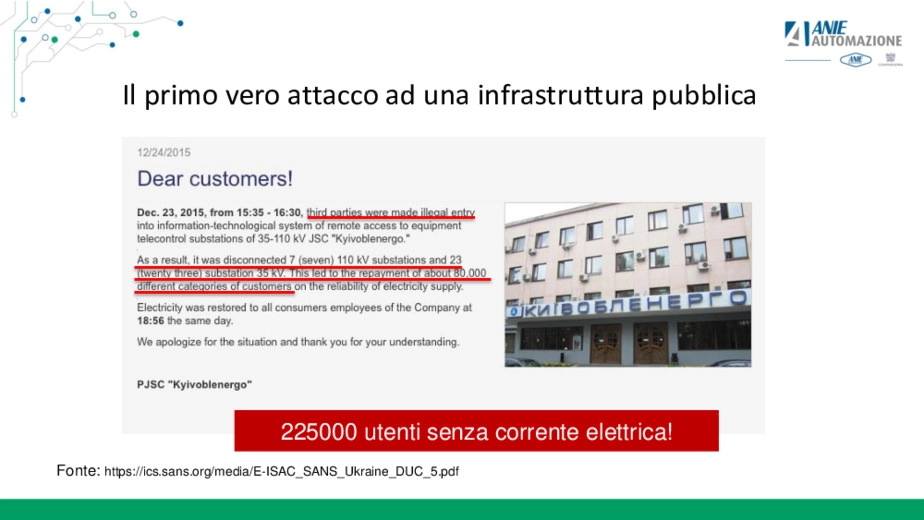

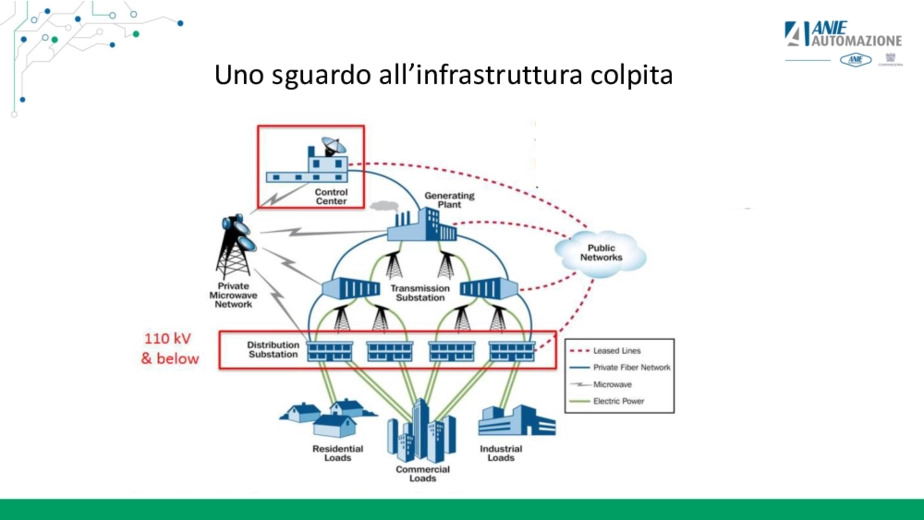

- Il primo vero attacco ad una infrastruttura pubblica

- Lo schema dell’attacco: ICS Cyber Kill Chain

- Asset Inventory & Network Map

- Visual Network Analitics

- Network WhiteList

- ICS Threat Library

- Identification & Authentication Control

Atti di convegni o presentazioni contenenti case history

Fonte: SAVE ottobre 2017 La Cyber Security nella trasformazione digitale delle industrie: esigenze e soluzioni

Settori: , ,

Parole chiave: ,

In evidenza

Dalla stessa azienda

© Eiom - All rights Reserved P.IVA 00850640186